L’illusione della Protezione: I Due Imprenditori che gli Hacker (e i Falsari delle scartoffie) amano Spennare.

Esiste un paradosso affascinante e al tempo stesso letale nel tessuto imprenditoriale italiano. Quando l'argomento si sposta sulla sicurezza informatica e sulla protezione dei dati, i titolari d'azienda e i liberi professionisti tendono a dividersi in due fazioni diametralmente opposte.

Entrambe le categorie sono intimamente convinte di aver risolto il problema.

Entrambe dormono sonni tranquilli. Ed entrambe, statistiche alla mano, stanno marciando a passo di carica verso un precipizio contabile di proporzioni devastanti.

Il mercato pullula di venditori pronti ad assecondare le illusioni di questi due profili pur di chiudere un contratto a fine mese.

Ma un professionista della pianificazione non asseconda le fantasie del mercato: ha il dovere morale, prima ancora che tecnico, di smontarle pezzo per pezzo e riportare la discussione sui numeri reali.

Analizziamo queste due tipologie di imprenditore e scopriamo perché le loro convinzioni rappresentano un suicidio aziendale premeditato.

Profilo 1: Il Faraone dell'Hardware (o l'illusione dell'invulnerabilità)

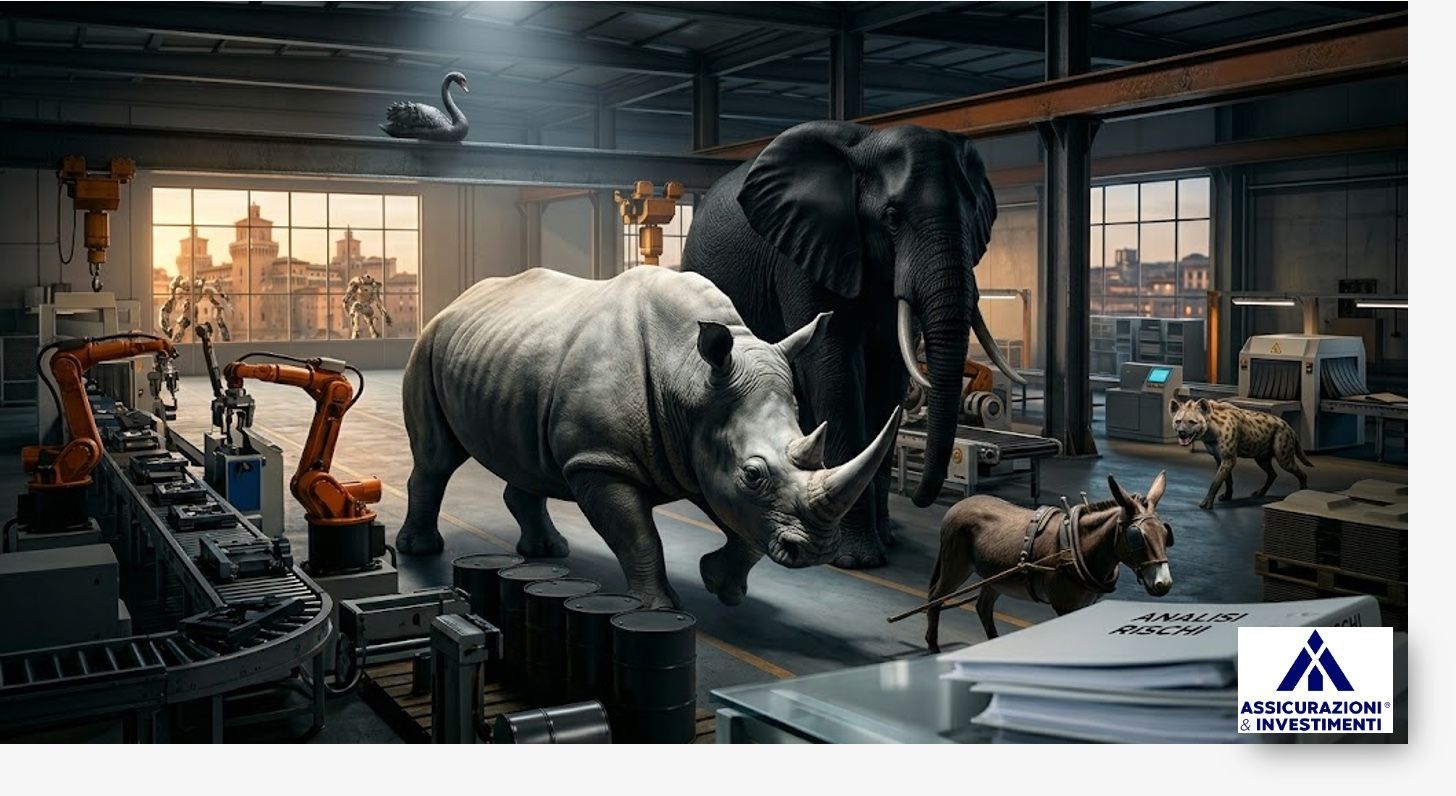

La prima categoria è rappresentata dall'imprenditore che ha deciso di affrontare la minaccia digitale trasformando la propria azienda in una sorta di Fort Knox tecnologica.

Ha staccato assegni a cinque cifre per la migliore società di consulenza IT della provincia. Ha fatto installare reti segmentate, firewall di ultima generazione, sistemi di rilevamento delle intrusioni basati sull'intelligenza artificiale e server crittografati che sembrano usciti da un film di fantascienza.

Quando passeggia nel reparto amministrativo e guarda i led lampeggianti dei suoi armadi rack, si sente inattaccabile.

Crede ancora al dogma secondo cui "firewall" significhi "vita eterna".

Ignora del tutto che alla sua infrastruttura manca il vero salvavita: un piano di Incident Response, test periodici di continuità aziendale e procedure di backup immutabili e fisicamente isolate.

Questa arroganza tecnologica si scontra con una legge asimmetrica e brutale: chi progetta sistemi di difesa deve avere ragione il cento per cento delle volte.

Chi attacca ha bisogno di avere ragione una volta sola.

Tutta quell'infrastruttura d'avanguardia viene neutralizzata in tre secondi netti nel momento esatto in cui un dipendente del back-office, magari stanco e distratto a fine turno, fa un doppio clic di troppo su un allegato PDF malevolo che sembrava la fattura di un fornitore storico.

Il malware si insinua nella rete eludendo le difese perimetrali (perché è stato letteralmente "invitato" a entrare dall'interno), e all'improvviso i monitor si spengono.

I dati vengono sequestrati. L'azienda è paralizzata.

È in questo preciso istante che il Faraone dell'Hardware si rende conto del suo errore di calcolo più grave. Egli credeva che il danno di un attacco hacker consistesse nel dover pagare la parcella del tecnico informatico per ripristinare i server.

La realtà è che la voragine finanziaria si chiama Business Interruption.

Se l'azienda rimane ferma per tre settimane in attesa di decriptare i sistemi, le macchine non producono e le merci non vengono spedite. Le fatture attive si azzerano.

Tuttavia, i costi fissi non vanno in ferie: gli stipendi dei dipendenti (che non possono lavorare), l'affitto dei capannoni, le rate dei macchinari in leasing, le tasse e gli oneri previdenziali continuano inesorabilmente a maturare.

A questa emorragia di cassa si sommano le potenziali sanzioni previste dal GDPR per la perdita dei dati sensibili, unite alle pretese di risarcimento dei clienti sia per i blocchi delle consegne, sia per l'avvenuta violazione della loro privacy.

La tecnologia previene, ma non indennizza. Nessun antivirus al mondo è in grado di rimborsare i costi fissi di un'azienda bloccata.

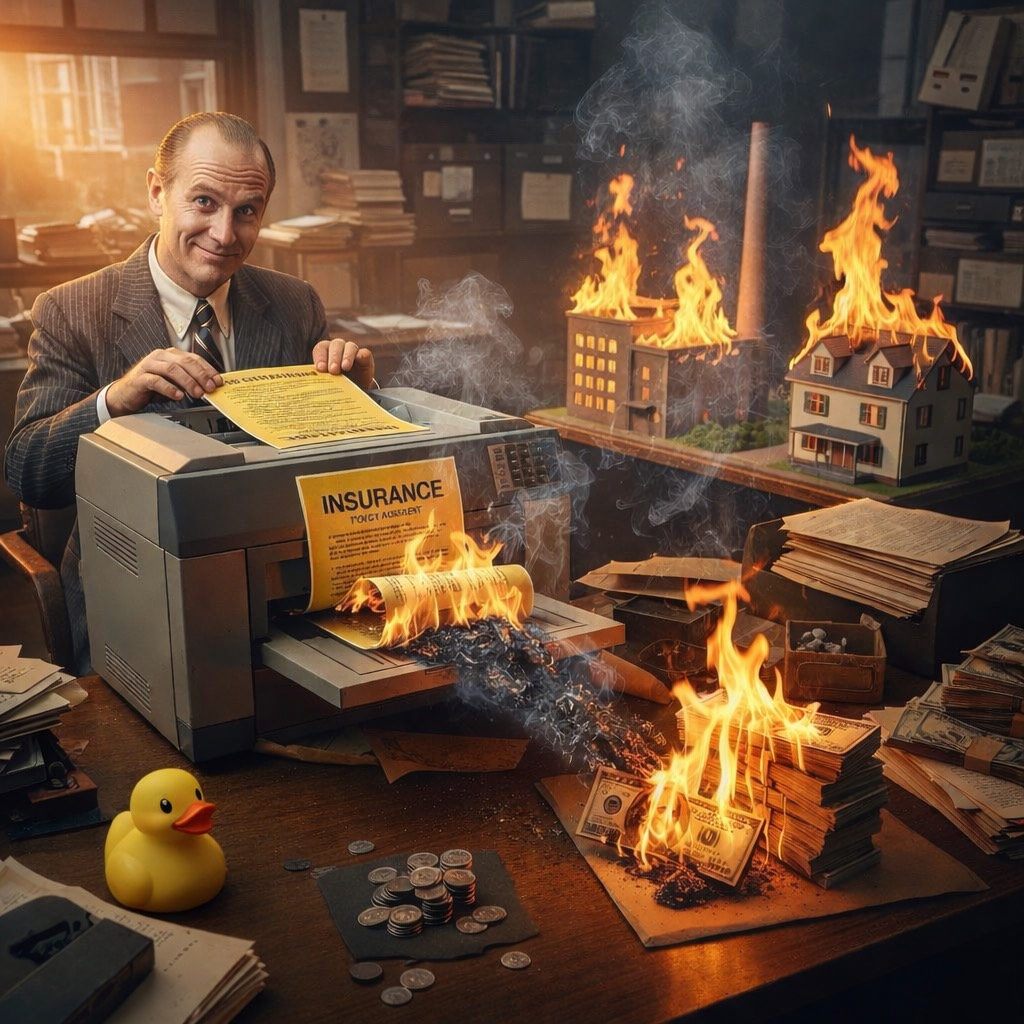

Profilo 2: Il Ricercatore di Miracoli (o la delega totale)

All'estremo opposto del nostro spettro troviamo l'imprenditore che considera l'informatica un fastidio inutile. Nel suo ufficio le password amministrative sono "123456" scritte su post-it incollati ai monitor, i dipendenti usano i computer aziendali per navigare sui social network e il concetto di backup si limita a una polverosa chiavetta USB dimenticata in un cassetto dal 2019.

Questo soggetto è fiero di non aver speso un centesimo in sicurezza informatica.

La sua strategia geniale?

"Vado da un assicuratore, gli do qualche centinaio di euro all'anno e mi compro una polizza per i rischi cyber. Se succede qualcosa, pagano loro."

Questa è l'esatta trasposizione finanziaria di un uomo che pretende di acquistare una copertura Kasko totale su un'automobile a cui ha deliberatamente tolto i freni per risparmiare dal meccanico.

Ciò che questo imprenditore ignora (e che molti venditori omettono di spiegargli) è la natura stessa del mercato del trasferimento del rischio.

Le compagnie di assicurazione serie, che hanno la reale solidità per liquidare sinistri milionari, non sono istituti di beneficenza. Un rischio, per essere assicurabile alle giuste condizioni, deve essere accidentale e imprevedibile.

Non può essere la conseguenza matematica di una negligenza macroscopica.

Oggi, i sottoscrittori delle compagnie (gli underwriters) richiedono standard di sicurezza estremamente rigidi prima di assumersi un rischio informatico.

Sottopongono l'azienda a questionari tecnici stringenti.

Non hai l'autenticazione a più fattori (MFA) per gli accessi da remoto? Non hai procedure di backup immutabili e testate? Non fai formazione documentata ai tuoi dipendenti contro il phishing?

Se la risposta è no, nella maggior parte dei casi la compagnia rifiuta l'assunzione.

Oppure, per i profili meno disastrosi, il rischio viene accettato a condizioni capestro: premi esorbitanti, franchigie punitive e sottolimiti normativi che rendono la copertura, di fatto, un pezzo di carta inutile nel momento del vero bisogno.

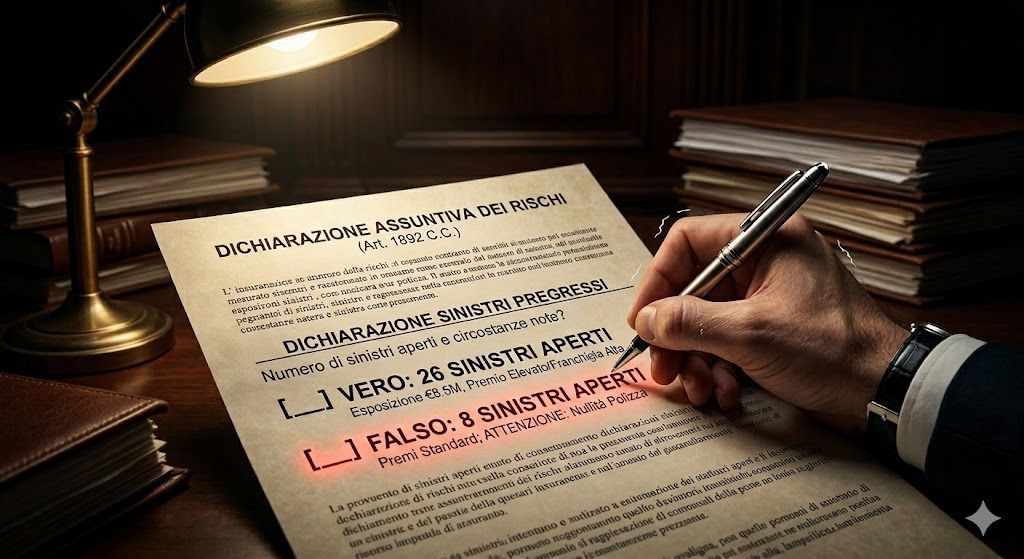

L'entrata in scena del Falsario delle scartoffie

Ed è esattamente in questa zona d'ombra che si consuma il disastro e si palesa l'incompetenza tossica di gran parte del mercato generalista.

Il venditore sa perfettamente che l'azienda del cliente fa acqua da tutte le parti.

Sa che le protezioni informatiche sono inesistenti e che quel rischio verrebbe scartato dai piani alti.

Ma invece di rifiutarsi di procedere, come deontologia e onestà intellettuale imporrebbero, compie un atto di pura malafede: compila lui stesso il questionario tecnico assuntivo al posto dell'imprenditore.

Mette le crocette tattiche sui "Sì", inventa procedure di salvataggio mai esistite e dichiara standard di sicurezza fittizi. Fa tutto questo con un unico, squallido obiettivo: ingannare il sistema informatico della compagnia, far emettere il contratto a tutti i costi e mettersi in tasca la provvigione a fine mese.

L'imprenditore esce dall'ufficio convinto di aver blindato il proprio patrimonio aziendale.

Poi, inesorabilmente, arriva l'attacco ransomware. L'azienda si ferma, i dati vengono criptati e l'imprenditore chiama trionfante l'assicurazione per chiedere il risarcimento.

Il perito informatico inviato dalla compagnia impiega i tempi tecnici di una verifica elementare per scoprire che la rete non aveva nemmeno le difese base dichiarate nei documenti.

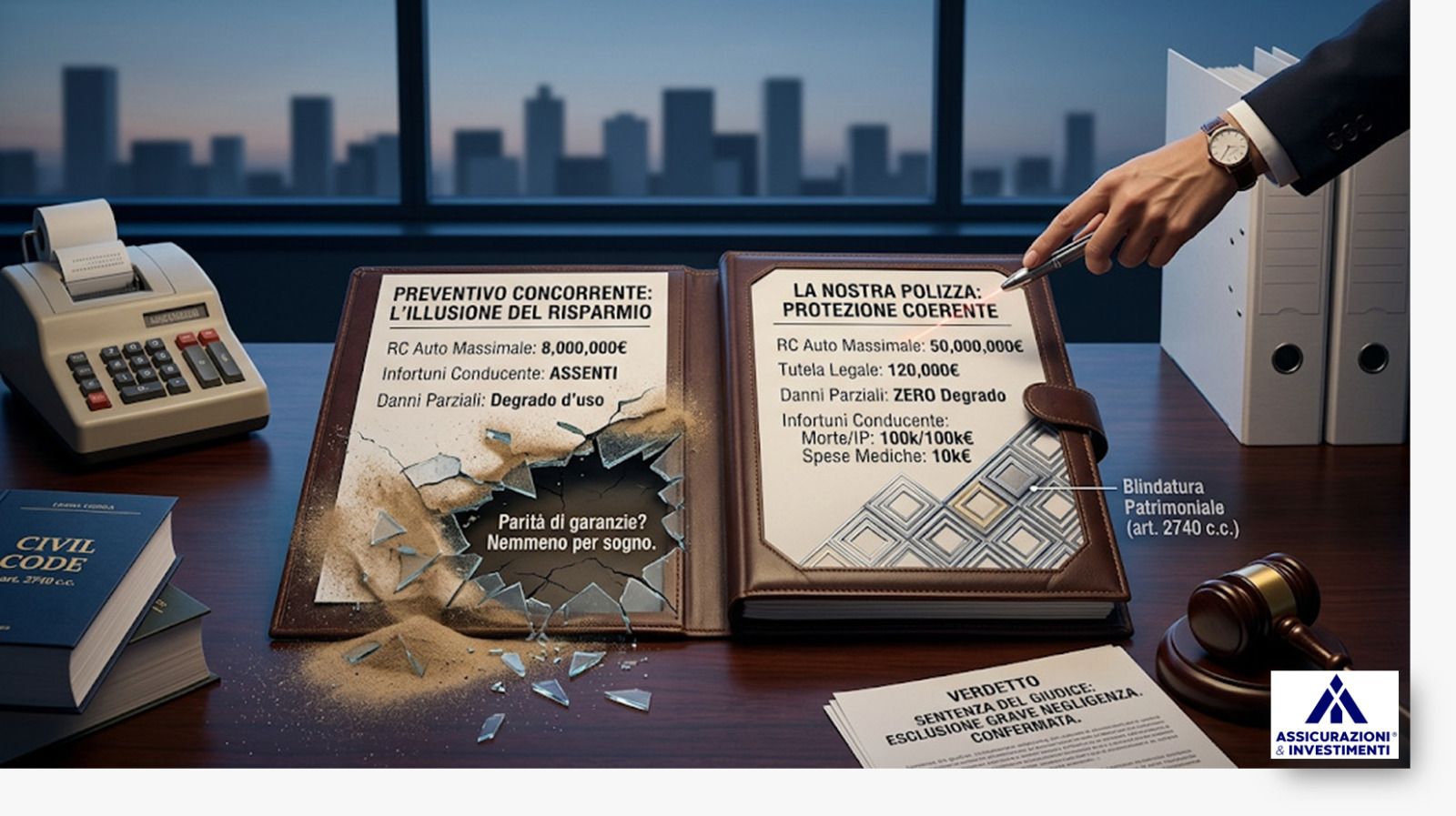

È qui che scatta la trappola legale. Se emerge il dolo o la colpa grave nelle dichiarazioni inesatte e reticenti, l'Articolo 1892 del Codice Civile permette alla compagnia di annullare il contratto e respingere in toto il sinistro.

Ma anche se il legale dell'azienda riuscisse a dimostrare la sola colpa senza dolo (Articolo 1893), la compagnia avrebbe comunque il diritto di applicare una drastica riduzione proporzionale dell'indennizzo.

Nella pratica, per l'impresa che si trova con i server bloccati e i conti da pagare, l'effetto finanziario può essere devastante in entrambi i casi: il venditore ha incassato la sua provvigione, l'imprenditore si ritrova con l'azienda ferma e un assegno decurtato o, peggio, inesistente.

La Legge e la reazione a catena della responsabilità

Questi teatrini non hanno solo conseguenze operative, ma innescano un domino di ripercussioni legali che puntano direttamente alla testa di chi guida l'azienda.

L'Articolo 2086 del Codice Civile parla in modo cristallino: l'amministratore ha il preciso dovere di istituire un assetto organizzativo, amministrativo e contabile adeguato alla natura e alle dimensioni dell'impresa.

Avere un'infrastruttura informatica colabrodo e non aver pianificato correttamente la gestione e il finanziamento del rischio residuo, significa ignorare palesemente questo obbligo. Se un attacco hacker mette in ginocchio l'azienda e si dimostra che non avevi previsto procedure adeguate per la continuità aziendale, si innesca una reazione a catena mortale: l'inadeguatezza genera il danno, il danno porta l'azienda al default.

A quel punto, si aprono le porte per una formale azione di responsabilità che può esporre il tuo patrimonio personale (la tua casa, i tuoi risparmi privati) alle legittime pretese dei creditori e del curatore fallimentare.

L'unica via professionale: La Diagnosi Strategica

Elevare il livello della discussione significa comprendere che la protezione aziendale non è un prodotto da acquistare a scaffale, ma un'architettura complessa da progettare.

Un vero Consulente Partner non si presenta mai con una "soluzione" in tasca prima di aver analizzato a fondo il paziente.

Agisce con la freddezza di un Chief Financial Officer: la Diagnosi precede obbligatoriamente qualsiasi terapia.

L'approccio corretto prevede un'analisi combinata. Prima di tutto, si impone l'intervento di un tecnico IT qualificato per stabilire i livelli di sicurezza minimi e rendere l'azienda assicurabile a condizioni decenti sul mercato.

Parallelamente, si utilizzano strumenti di indagine economico-finanziaria per vivisezionare il bilancio aziendale. L'obiettivo non è indovinare un massimale a caso lanciando una monetina, ma calcolare matematicamente l'esatto fabbisogno di liquidità necessario per mantenere in vita l'impresa durante 30, 60 o 90 giorni di blocco totale della produzione.

Solo con questi numeri incontrovertibili alla mano si può accedere al mercato per negoziare un contratto solido. La logica finanziaria impone di applicare franchigie intelligenti per assorbire internamente i piccoli incidenti, concentrando tutta la potenza di fuoco del budget sulla copertura dei rischi sistemici che minacciano la reale sopravvivenza dell'impresa.

Affidarsi a chi si limita a falsificare questionari pur di vendere polizze, o a chi non ha mai analizzato un bilancio, è un atto di pura irresponsabilità manageriale. I sistemi saltano, i dati spariscono, ma le responsabilità (civili e, nei casi previsti dalla normativa, anche penali) restano incollate alla sedia dell'amministratore.

Amministratori condominiali: «Nessuno me l’ha chiesto» non ti salva se ometti i rischi in assemblea.